СИСТЕМА ТОТАЛЬНОГО КОНТРОЛЯ.

Часть 1. "Эшелон".

Электронная разведывательная система "Эшелон" - это более ста спутников-шпионов, наземные станции слежения и подслушивания, большое количество суперсовременных и мощных компьютеров (по некоторым данным, сегодня в АНБ работают до 10 только сверхмощных компьютеров "Крей" стоимостью в десятки миллионов долларов каждый).

В упрощенном виде "Эшелон" работает примерно следующим образом.

Источниками информации служат Интернет, электронная почта, телефон, факс, телекс.

Сообщения, переданные этими путями, сканируются сверхмощными компьютерами, так называемыми "словарями "Эшелона", по ключевым словам, выражениям, тембру голоса (например, из 100 миллионов перехваченных сообщений отбирается 10 тысяч).

Эти ключевые слова и выражения постоянно обновляются.

Принцип похож на тот, который используют интернетовские поисковые системы,но в отличие от них "Эшелон" работает в реальном времени и уже в процессе, скажем, телефонного разговора решает: интересно ему это сообщение или нет.

"Эшелон" владеет множеством языков, знаком с профессиональным сленгом (например, торговцев наркотиками или оружием) и специальной лексикой, знает клички илипрозвища крупных политических деятелей ведущих стран мира.

К тому же, как считают эксперты, АНБ научилось получать "отпечаток голоса", который, по их мнению, так же уникален, как и отпечаток пальца.

По имеющемуся в памяти компьютера образцу голоса можно быстро идентифицировать любой голос в потоке звуков.

Другими словами, если "Эшелон" однажды зарегистрировал голос какого-то человека, то потом может отследить его разговор с любого телефонного аппарата в мире.

Что же касается Интернета, то, по мнению экспертов, АНБ получило от "Майкрософт", "Нетскэйп" и других фирм - производителей компьютерных программ ключи или так называемые "закладки", позволяющие заинтересованным лицамидентифицировать все, даже анонимные, сообщения.

При этом "Эшелон" способен отслеживать практически весь информационный поток в мире.

На втором этапе сообщения, отобранные сканирующими компьютерами со всего мира, попадают в блок накопления информации. Там они записываются, сортируются по темам (например, "военные дела", ракетные или ядерные технологии, терроризм, политики, оружие, наркотики, контрабанда и так далее) и направляются на дальнейший анализ.

Потом специально разработанные для каждой темы программы анализируют полученную информацию по заданным темам. Из, скажем, отобранных на первом этапе 10 тысяч сообщений остается только 100-200 действительно важных.

Четвертым этапом, после которого материалы, как правило, попадают на стол крупных чинов в администрации США, становится уже экспертная оценка сотрудников профильных отделов АНБ в штаб-квартире спецслужбы в Форт-Миде по каждому из полученных 100-200 сообщений.

Сомнительные случаи остаются в памяти компьютеров АНБ, а поскольку эта память практически бесконечна, то все больше людей (а следовательно, и правительственных структур, фирм, компаний, концернов и так далее) в мире попадают в поле зрения "Эшелона".

Эксперты утверждают, что система способна проанализировать и запомнить до 3 миллиардов сообщений в день. По их мнению, в службах АНБ, занятых в "Эшелоне", работают до 30 тысяч сотрудников по всему миру - математики, программисты, лингвисты, криптологи.

Иногда большинство из них и не подозревает, чем они занимаются.

Так было, например, как сообщали британские СМИ, с группой из порядка 40 сотрудников компании British Telecom. Как выяснилось, эти люди не имели никакого отношения к АНБ или британской радиоэлектронной разведке, но тем не менее ими перехватывалось все - от посольской почты и деловых сообщений до личных поздравлений с днем рождения.

"Эшелон" сегодня интересует все - от терроризма до новейших промышленных технологий.

Однако по-прежнему, несмотря на изменившиеся условия (распад СССР и Организации Варшавского договора, окончание "холодной войны" и так далее), одной из основных задач "Эшелона" остается слежение за некоторыми государствами.

Теперь к ним в основном относятся "страны-изгои", Китай и Россия, а также постсоветское пространство.

В этой связи российские специалисты полагают, что "Эшелон" является угрозой для национальной безопасности России.

http://taina.aib.ru/historical-events/princip-raboty- eshelon.htm

Часть 2. "Гугл".

Что такое Гугл знают, похоже, все. Слово «Гугл» уже почти стало синонимом понятия «поисковая система» так же, как, например, «Ксерокс»– синонимом слова «копировальный аппарат».

«Гугл» – уже не только существительное, но и глагол, причём не только в английском языке: и по-русски довольно часто можно слышать «погуглить», «нагуглить» и т.д.

Пока это жаргон, но кто знает, не попадёт ли это слово в обычные словари уже через несколько лет? Итак, мы все знаем Гугл.

А что Гугл знает о нас?

Бессмертная печенюшка от дядюшки Гугла

Гугл был первой поисковой системой, начавшей использовать куки со сроком годности до 2038 года, т.е. фактически «вечные». В то время официально власти США запрещали подобную практику.

Сейчас это обычное дело, стандарт «де факто», установленный в своё время Гуглом только потому, что никто не оспаривал такой порядок вещей.

Куки от Гугла содержат уникальный идентификатор. Если на жёстком диске компьютера такого нет, то при первом же посещении какой-либо из страниц Гугла он появляется.

Если уже есть, то Гугл записывает, что страница была посещена с компьютера с таким-то уникальным идентификатором. Фактически Гугл ставит метку на жёсткий диск компьютера, а учитывая, как сравнительно нечасто меняется диск, то и на весь компьютер.

Контора пишет

Гугл записывает всё, что только может.

Каждый поисковый запрос, отправляемый пользователем, регистрируется в системе.

Гугл записывает уникальный идентификатор, IP-адрес, дату и время, текст запроса и конфигурацию браузера.

Кроме того, результаты, возвращаемые Гуглом в ответ на поисковый запрос, зависят от IP-адреса компьютера, пославшего запрос, – так называемая «доставка в зависимости от местоположения».

Что написано пером...

Гугл сохраняет всё записанное навечно, но не говорит, зачем.

У Гугла нет политики удаления данных по истечении определённого срока.

Напротив, есть свидетельства того, что Гугл может с лёгкостью получить любые данные, которые когда-либо были им сохранены.

При этом Гугл последовательно игнорирует любые вопросы о том, зачем это необходимо.

Например, когда «New York Times» 28 ноября 2002 года задала Сергею Брину, одному из двух основателей Гугла, требуют ли власти у них соответствующую информацию, Сергей никак это не прокомментировал.

Из подобного рода записей при желании можно составить достаточно полную картину.

Допустим, у вас есть электронная почта на GMail.

Вы проверяете её с работы и из дому.

Таким образом, Гугл связывает эти два разных IP-адреса с адресом электронной почты.

После этого все поисковые запросы к Гуглу с обоих компьютеров могут быть безошибочно идентифицированы как ваши.

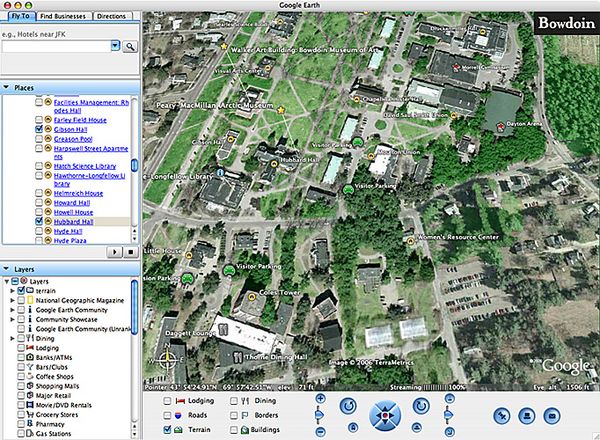

Копия Интернета

Гугл кэширует индексируемые страницы.

В этом факте не было бы ничего особенного, если бы кэшированная копия исчезала вместе с удалённым оригиналом, пусть даже и через некоторое время. Однако это не так: всё, что когда-то было опубликовано в Интернете и до чего успел добраться Гугл, сохранено.

Автор, например, смог найти в кэше Гугла свою первую экспериментальную домашнюю страничку более чем десятилетней давности: уже больше нет ни той организации, ни того сервера, а тень умершей веб-странички продолжает жить в памяти Гугла...

Бескорыстный помощник

Многие используют Google Toolbar – бесплатную панель инструментов для браузера.

Этот... кусок бесплатного сыра записывает, какие страницы были посещены пользователем, соотносит их с уже упомянутым уникальным идентификатором и тоже сохраняет в системе.

Более того, Google Toolbar втихую обновляет сам себя. Даже продукты Microsoft обычно спрашивают у пользователя разрешение на скачивание обновлений, но не Google Toolbar.

Гугл знает, что вы ищите, какие страницы вы посещаете, где вы живёте и цвет вашего дома.

Всё это делает жизнь гораздо более интересной.

Гугл – совсем не добрый друг. Гугл – почти монополист и жёстко пользуется своим преимуществом.

На данный момент большинство веб-сайтов получают около трёх четвертей своего трафика через Гугл, а поэтому не могут себе позволить потерять его расположение.

Как иногда говорят, «если вас нет в Гугле, вас нет вообще».

Когда кто-то пытается использовать известные уязвимости или слабые места Гугла (такие, как, например, особенности алгоритма индексации и ранжирования страниц),

то в случае обнаружения подобного бывает строго наказан полным исчезновением трафика.

Каждый день поисковая машина Гугла обрабатывает около двухсот миллионов запросов, в основном не из США. При таких объёмах Гугл – это бомба замедленного действия по отношению к конфиденциальности личных данных и частной жизни.

Утечка личных данных может быть осуществлена умышленно самой компанией, либо произойти из-за бреши в системе безопасности, либо же Гугл к этому может принудить более влиятельная сила, например, правительство США.

Обычному пользователю, который ничем особенным не выделяется, пока, похоже,особенно беспокоиться не о чем. В самом деле, кого особенно интересует то, что кто-то искал противогрибковую мазь, писал ядовитые комментарии на новостных порталах, подавал недвусмысленные объявления на сайтах знакомств или вёл блог на«клубничные» темы?

Если подумать, в этом нет ничего особенного. Таких людей очень много, и, отчасти, именно из-за возможности высказываться более или менее анонимно многие и «приходят» в Интернет.

Однако стоит вам выделиться из толпы, как интерес к вашей персоне возрастёт многократно.

Так же возрастёт и стоимость сведений, которые по разным причинам вы бы не хотели предать огласке.

Справедливости ради, нужно отметить, что любой сайт, любой портал, которым вы достаточно часто пользуетесь, может собирать о вас больше информации, чем необходимо для обеспечения используемой вами функциональности.

А любая самообновляемая программа, установленная на вашем компьютере, является потенциальной брешью в системе безопасности.

Тем не менее, ситуация с Гуглом качественно отличается из-за его вездесущности и повсеместности.

Именно размах операций заставляет особенно крепко задуматься о том, к чему рано или поздно всё это может привести.

В конце концов, возможно, использование Scroogle – не такая уж и паранойя.

http://www.liveinternet.ru/users/mosday/post130651597/

Часть 3. "ГЛОНАСС".

Система ГЛОНАСС покроет планету к концу 2010 года

МОСКВА, 27 сентября. Система спутниковой навигации ГЛОНАСС покроет всю планету уже в этом году.

Об этом, передает Русская служба новостей, заявил глава «Роскосмоса» Анатолий Перминов.

Сообщается, что всего на орбите будут работать 24 космических аппарата, еще три останутся в резерве.

Напомним, накануне вице-премьер РФ Сергей Иванов заявил, что российская система спутниковой навигации ГЛОНАСС станет экономически выгодной в 2013 году.

«На границе 2012-2013 года я ожидаю, что ГЛОНАСС будет активно внедряться в коммерческий сектор, то есть в частные автомобили, мобильные телефоны, так называемые наладонники — то, что позволяет и приносить прибыль навигационной системе, делать ее удобной во всех сферах жизни», — отметил зампред правительства.

Добавим, в начале сентября с космодрома Байконур стартовала ракета «Протон-М» с разгонным блоком «ДМ» кластером из трех российских навигационных космических аппаратов ГЛОНАСС-М. В настоящее вреся на орбите реально действует 21 космический аппарат.

Для того, чтобы ГЛОНАСС заработала по всему миру, нужно не менее 24.

По его словам, если запуски новых спутников пройдут в установленные в этом году сроки, до конца декабря орбитальная группировка будет состоять из 24 аппаратов, а может быть и более.

Таким бразом, система ГЛОНАСС заработает по всему миру, добавил Перминов.

ГЛОНАСС (российская глобальная навигационная спутниковая система) — система двойного назначения, обеспечивающая решение задач в интересах Минобороны РФ и гражданских потребителей.

Орбитальная группировка ГЛОНАСС предназначена для предоставления услуг спутниковой навигации

неограниченному числу отечественных и зарубежных пользователей наземного, морского, воздушного и космического базирования.

Благодаря ГЛОНАСС с помощью портативных спутниковых приборов-навигаторов можно определять

местоположение, скорость движение объектов и людей с точностью до метра.

http://www.rosbalt.ru/2010/09/27/775544.html

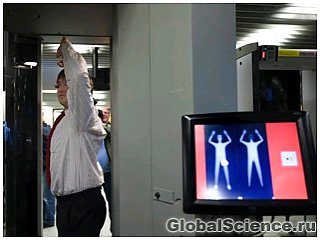

Я точно знаю, мой телефон прослушивается!

Для начала немного пугающей информации для размышлений. Недавно в штатовской прессе появились сведения, что ФБР может без ведома хозяина любого мобильника дистанционно включить микрофон телефона, превратив его в переносное устройство для прослушивания разговоров как владельца, так и окружающих лиц. Как сообщила телекомпания Эй-би-си, информация о существовании этой секретной программы стала известна после упоминания о ней в постановлении федерального суда южного округа в Нью-Йорке, где рассматривалось дело представителей мафиозного клана Дженовезе.

Бесстрастные судебные документы зафиксировали, что для слежки за мафиози ФБР использовало так называемые «передвижные жучки» (roving bugs), когда мобильные телефоны подозреваемых передавали все их разговоры на подслушивающую станцию спецслужбы. «Устройство функционировало независимо от того, был ли включен или выключен телефон, и перехватывало разговоры в доступном ему радиусе, где бы оно ни находилось», - констатировал федеральный судья Льюис Каплан, признавший действия ФБР соответствующими американским законам. В свою очередь, консультант по вопросам контртеррористической безопасности Джеймс Аткинсон подтвердил Эй-би-си, что «ФБР может иметь доступ к мобильным телефонам и дистанционно ими манипулировать без всякого физического контакта. Любой недавно произведенный мобильный телефон имеет встроенное отслеживающее устройство, которое позволяет подслушивающим устанавливать чье-либо местонахождение с точностью до нескольких футов».

Другими словами, по мобильнику можно не только проследить, куда пошел его хозяин, но и подслушать, о чем он говорит с другими людьми - даже если телефон вроде бы выключен. Эта методика была опробована на двух членах преступной группировки, после того, как на их мобильники были пересланы «смски» с вирусом, активировавшим внутренние «жучки» телефонов. Как сообщают эксперты, подобную операцию можно проделать со многими моделями мобильников. Говорят, что особенно опасны в этом отношении некоторые модели Samsung и Motorola. А единственный способ избежать подслушивания - не просто выключить телефон, но еще и вынуть из него аккумулятор. Ну, или не вести по сотовому и рядом с ним какие-либо разговоры, которые могут заинтересовать врагов. Правда, для успешной прослушки телефонных разговоров требуется содействие оператора сотовой связи и незнание пользователя мобильника - но разве это преграда для спецслужбистов?! Так что, похоже, Большой Брат из незабвенного оруэловского романа становится все более и более реальным персонажем.

Жаловаться бесполезно

А теперь обратимся к сугубо латвийским реалиям. 2003 год, сентябрь. Охранная фирма Pentano заявила, что раскрыла несколько случаев, когда разговоры двух сторон незаконно прослушивала третья. Разразился скандал. Проблему незаконной телефонной прослушки даже поднял в правительстве тогдашний вице-премьер Айнар Шлесерс. А министр внутренних дел Марис Гулбис и руководитель Генпрокуратуры Янис Майзитис подтвердили, что подобные факты имели место. Правда, официально аппаратура для прослушивания мобильной связи находится в Латвии лишь в распоряжении Бюро по защите Конституции. Однако руководитель Pentano Геннадий Сейбутис подтвердил, что в стране есть достаточно много устройств для несанкционированного подключения к телефонным переговорам. «С каждым днем эти возможности становятся все дешевле и дешевле», - сказал он, добавив, что хорошую аппаратуру для прослушивания можно приобрести по цене примерно 25-30 тысяч евро.

Прошло несколько лет. За это время в Сейме неоднократно организовывались дебаты по проблеме незаконных прослушек, а ряд известных персон, в том числе тот же А. Шлесерс, заявили, что сами становились их жертвой. Без толку! К слову, знающие люди утверждают, что нынче спецслужбы стали куда больше интересоваться частной жизнью не только известных и высокопоставленных, но и простых латвийцев. Неудивительно: на дворе кризис и социальная нестабильность - самое время защищать государственный строй всеми доступными методами. По словам главы службы безопасности телефонной компании Tele-2 Гвидо Эндлерса, в последнее время значительно выросло число запросов от правоохранительных структур на распечатки разговоров физических лиц: «В законе сказано, что мы должны предоставить структурам госбезопасности пункт наблюдения. И такой пункт мы организовали для Бюро по защите Конституции. И никто в Tele-2, даже я, не знает, какие телефоны они прослушивают. В Эстонии это происходит иначе. Запрос, например, от полиции, пересылается оператору, и уже сам оператор прослушивает телефоны и отправляет полученную информацию обратно. У нас дело обстоит иначе - спецслужбы на основании закона сами слушают разговоры. Что касается запросов на распечатки от различных правоохранительных органов, то я могу сказать, что их число увеличилось примерно в два раза».

Как говорят знатоки, даже в частных кругах искусство нелегальной прослушки развивается уже в течение многих лет. Прослушивали друг друга менты, бандиты и коммерсанты. До появления мобильных телефонов использовались примитивные микрофоны, запихиваемые под батареи отопления или в другие укромные места. Один из бывших депутатов даугавпилсской Думы поведал автору этих строк, как микрофон вмонтировали в антикварную вазу, подаренную ему на день рождения. Сейчас техника шагнула далеко вперед. В латвийском парламенте как-то была создана комиссия для расследования фактов злоупотреблений, царящих в судейской среде. В ходе расследования выяснилось, что техника для прослушивания разговоров достигла больших высот, и ее образцами в Латвии обладают многие люди и организации.

Еще одна часть суровой реальности этой страны

Ваш покорный слуга откровенно поинтересовался у ряда известных латвийских политиков - приходилось ли им сталкиваться с нелегальной прослушкой? Все отвечали единодушно: еще как приходилось! Большинство из опрошенных прямо сказали - сколько они занимаются политической деятельностью, столько их и прослушивают все, кому не лень: и спецслужбы, и частные лица. Все это знают и все давно с этим смирились, можно сказать - привыкли. В сложившихся условиях бороться с прослушкой телефонов совершенно бесполезно и идти куда-то жаловаться тоже. Просто нужно учитывать, что в любой момент тебя могут «слушать». Поэтому и важные решения по телефону никогда не обсуждаются, а только в личных беседах.

Лишь одна женщина - депутат Сейма в ответ на поставленный вопрос твердо сказала о своей уверенности в том, что ее мобильник никем не прослушивается. Она, мол, человек честный и прямой, ей скрывать нечего и она не знает ничего такого, что может заинтересовать государственные или частные спецслужбы. Этот разговор тоже велся по мобильному телефону. А при личной встрече женщина втихомолку призналась: «Да, я уверена, мой телефон прослушивается. Но я же не могла допустить, чтобы «они» узнали, что я об этом знаю».

Кстати, по словам самих спецслужбистов, если вы услышали в своем телефоне подозрительные щелчки и шумы, затрудняющие общение, то это еще вовсе не повод для паники. Ведь если вас действительно прослушивают, то «они» как раз-таки заинтересованы в том, чтобы слышимость была отличной, и все слова доносились без помех.